Журнал аудита

Журнал аудита содержит сведения о событиях, произошедших в Кибер Бэкап вследствие действий пользователей или работы системных компонентов (подробнее см. в разделе Регистрируемые события).

По умолчанию журнал аудита хранится в базе данных продукта, однако при необходимости записи журнала можно отправлять на Syslog-сервер (см. Отправка записей журнала аудита на Syslog-сервер).

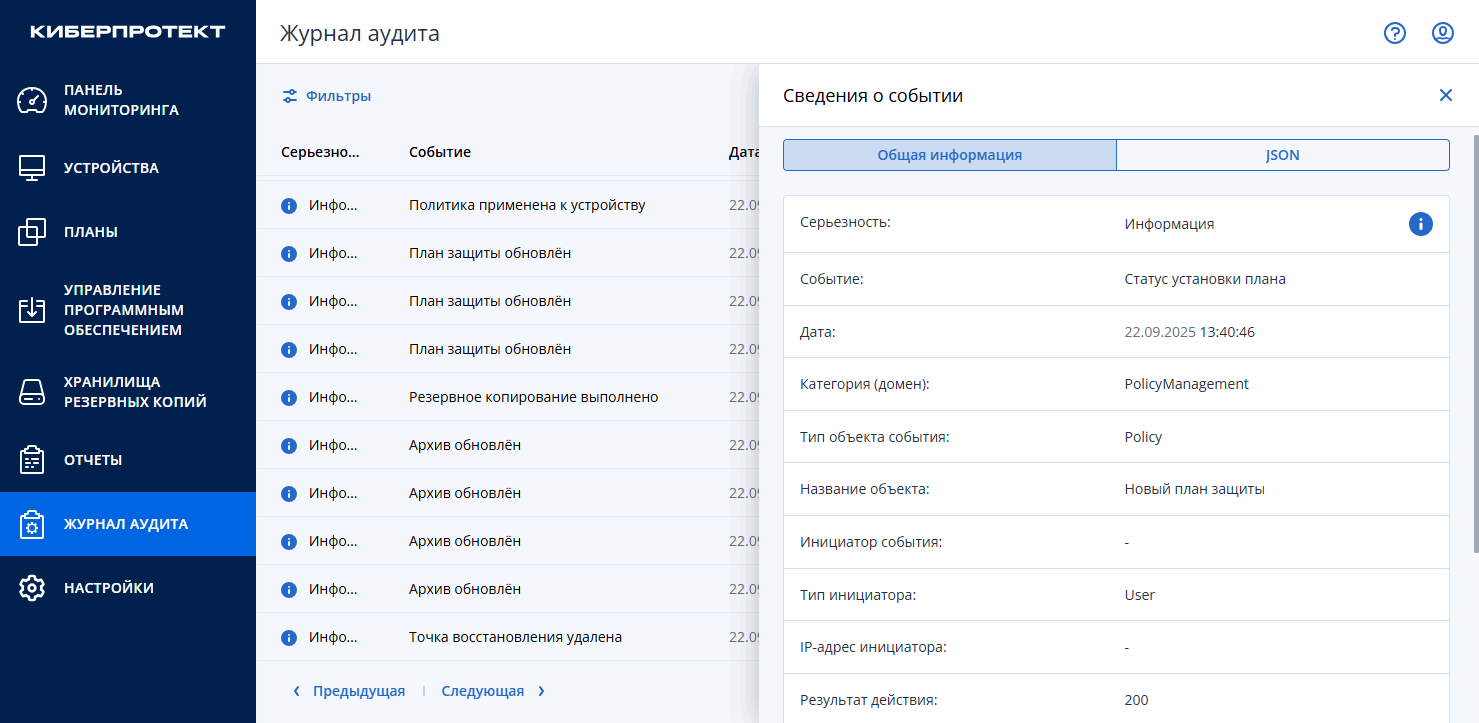

Чтобы просмотреть список событий, перейдите в раздел Журнал аудита. События отображаются постранично с сортировкой по дате и времени в обратном порядке (от более новых к более старым). Для переключения между страницами используйте кнопки < Предыдущая и Следующая > внизу справа. Для настройки количества отображаемых записей журнала выберите значение в списке Показывать строк: или введите в поле ввода произвольное значение.

Для настройки отображения информации о событиях щёлкните шестерёнку вверху справа и в открывшемся окне установите или снимите флажки для выбранных категорий. После этого внесённые изменения будут применены. Для закрытия окна щёлкните вне его области.

Для просмотра сведений о событии щёлкните по нему в списке.

На вкладке Общая информация будут отображены сведения о выбранном событии. При необходимости на вкладке JSON можно просмотреть подробные сведения о событии в формате JSON.

Срок хранения записи в журнале — 90 дней. Записи, срок хранения которых истёк, удаляются автоматически.

Основной поиск событий

Чтобы найти события с помощью основного поиска, выполните следующие действия:

-

Щёлкните Фильтры над списком событий и перейдите на вкладку Основной.

-

Укажите от одного до нескольких критериев поиска:

- название отдела,

-

уровень важности события (можно выбрать от одного до нескольких значений в выпадающем списке, в котором приведены все возможные значения),

-

период времени (можно выбрать один из предопределённых периодов или вручную указать его начало и окончание),

-

тип объекта события (можно выбрать от одного до нескольких значений в выпадающем списке, в котором приведены все возможные значения),

-

объект события,

-

инициатор события,

-

тип инициатора события (можно выбрать от одного до нескольких значений в выпадающем списке, в котором приведены все возможные значения),

-

IP-адрес инициатора события.

-

Нажмите Применить для отображения результатов.

Расширенный поиск событий

Чтобы найти события с помощью расширенного поиска, выполните следующие действия:

-

Щёлкните Фильтры над списком событий и перейдите на вкладку Расширенный.

-

Введите поисковый запрос. Параметры и операторы, которые можно использовать в запросе, приведены в таблицах ниже.

-

Нажмите Применить для отображения результатов.

Кроме параметров и операторов, можно использовать круглые скобки для группировки условий поиска, например:

(status = '204' OR status = '200') AND action = 'Login'

| Параметр | Описание | Примеры |

|---|---|---|

uuid

|

Идентификатор события. Идентификатор можно узнать, просмотрев JSON-представление события. |

|

tenant_name

|

Название отдела. |

|

src_ip

|

IP-адрес и порт инициатора события. |

|

level

|

Уровень важности события. Возможные значения:

|

|

obj_name

|

Имя объекта события. |

|

obj_domain

|

Категория (область) события. Возможные значения можно узнать, просмотрев JSON-представления событий. |

|

obj_type

|

Название типа объекта события. Возможные значения можно узнать, просмотрев JSON-представления событий. |

|

obj_subtype

|

Название подтипа объекта события. Возможные значения можно узнать, просмотрев JSON-представления событий. |

|

action

|

Название действия. Возможные значения можно узнать, просмотрев JSON-представления событий. |

|

status

|

Результат действия. |

|

principal_type

|

Название типа инициатора события. Возможные значения:

|

|

principal_name

|

Имя инициатора события. |

|

event.timestamp

|

Дата и время события. Операторы поиска <, >, =, !=, IN, NOT IN и LIKE не поддерживаются. |

|

| Оператор | Описание | Примеры |

|---|---|---|

<параметр> = <значение>

|

Оператор сравнения "равно". |

|

<параметр> != <значение>

|

Оператор сравнения "не равно". |

|

<параметр> < <значение>

|

Оператор сравнения "меньше". |

|

<параметр> > <значение>

|

Оператор сравнения "больше". |

|

<параметр> <= <значение>

|

Оператор сравнения "меньше или равно". |

|

<параметр> >= <значение>

|

Оператор сравнения "больше или равно". |

|

<выражение> AND <выражение>

|

Логический оператор "И". |

|

<выражение> OR <выражение>

|

Логический оператор "ИЛИ". |

|

<параметр> IN (<значение 1>, ..., <значение n>)

|

Проверяет, присутствует ли значение параметра в заданном наборе значений. |

|

<параметр> NOT IN (<значение 1>, ..., <значение n>)

|

Проверяет, отсутствует ли значение параметра в заданном наборе значений. |

|

<параметр> LIKE <шаблон значения>

|

Проверяет, соответствует ли значение параметра указанному шаблону (регистр символов не учитывается). В шаблоне можно использовать знак процента (%), который подменяет любую, в том числе и пустую, последовательность символов. |

|

Использование сохранённых поисковых запросов

Чтобы сохранить поисковый запрос, нажмите Сохранить как шаблон, введите имя и при необходимости описание запроса и нажмите Сохранить.

Сохранённый запрос можно выполнить, выбрав его в поле Шаблон фильтрации и нажав Применить. Для удаления сохраненного запроса щёлкните значок корзины рядом с его именем и нажмите Удалить в окне подтверждения удаления.