Настройка правил брандмауэра для входящих подключений

Для предотвращения доступа к кластеру из непроверенных источников вы можете настроить на серверах правила брандмауэра для входящих подключений. Чтобы включить фильтрацию трафика, необходимо настроить разрешенный и запрещенный списки для сети или типа трафика. По умолчанию эти списки пусты и разрешен весь входящий трафик. Можно создать в них правила доступа для фильтрации входящего трафика. Правила доступа в разрешенном списке имеют более высокий приоритет, чем правила в запрещенном списке. Если у вас также имеются правила доступа для сетей, то списки доступа, настроенные для типов трафика, будут иметь более высокий приоритет.

Ограничения

-

Если вы создадите правила разрешения, но оставите список запретов пустым, весь входящий трафик по-прежнему будет разрешен.

Чтобы включить фильтрацию сетевого трафика для сети

Панель администратора

-

На экране Инфраструктура > Сети щелкните по значку шестерни рядом с именем сети.

-

В окне информации о сети нажмите Изменить.

-

В окне Изменить сеть выполните следующие действия:

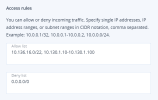

- Чтобы блокировать трафик с определенных IP-адресов, диапазонов IP-адресов или подсетей, укажите их в разделе Запрещенный список.

- Чтобы разрешить трафик с определенных IP-адресов, диапазонов IP-адресов или подсетей, укажите их в разделе Разрешенный список. Дополнительно укажите 0.0.0.0/0 в разделе Запрещенный список, чтобы блокировать весь остальной трафик.

- Нажмите кнопку Сохранить, чтобы применить изменения.

Измененные правила доступа будут применены ко всем серверам, подключенным к этой сети.

Интерфейс командной строки

Используйте следующую команду:

vinfra cluster network set [--inbound-allow-list <addresses> | --add-inbound-allow-list <addresses> |

--del-inbound-allow-list <addresses> | --clear-inbound-allow-list]

[--inbound-deny-list <addresses> | --add-inbound-deny-list <addresses> |

--del-inbound-deny-list <addresses> | --clear-inbound-deny-list] <network>

- Разделенный запятыми список IP-адресов (перезаписывает текущие правила в списке разрешенных входящих подключений)

--add-inbound-allow-list <addresses>- Разделенный запятыми список IP-адресов (добавляет указанные правила в список разрешенных входящих подключений)

--del-inbound-allow-list <addresses>- Разделенный запятыми список IP-адресов (удаляет указанные правила из списка разрешенных входящих подключений)

--clear-inbound-allow-list- Удаляет все правила из списка разрешенных входящих подключений

--inbound-deny-list <addresses>- Разделенный запятыми список IP-адресов (перезаписывает текущие правила в списке запрещенных входящих подключений)

--add-inbound-deny-list <addresses>- Разделенный запятыми список IP-адресов (добавляет указанные правила в список запрещенных входящих подключений)

--del-inbound-deny-list <addresses>- Разделенный запятыми список IP-адресов (удаляет указанные правила из списка запрещенных входящих подключений)

--clear-inbound-deny-list <addresses>- Удаляет все правила из списка запрещенных входящих подключений

<network>- Имя или идентификатор сети

--inbound-allow-list <addresses>

Например, чтобы разрешить входящие подключения из подсети 10.136.100.0/24 к сети MyNet, выполните:

# vinfra cluster network set MyNet --add-inbound-allow-list 10.136.100.0/24 --add-inbound-deny-list 0.0.0.0/0

Чтобы включить фильтрацию сетевого трафика для обычного или пользовательского типа трафика

Панель администратора

- На экране Инфраструктура > Сети щелкните по значку карандаша рядом с именем типа трафика.

-

В появившемся окне выполните следующие действия:

- Чтобы блокировать трафик с определенных IP-адресов, диапазонов IP-адресов или подсетей, укажите их в разделе Запрещенный список.

- Чтобы разрешить трафик с определенных IP-адресов, диапазонов IP-адресов или подсетей, укажите их в разделе Разрешенный список. Дополнительно укажите 0.0.0.0/0 в разделе Запрещенный список, чтобы блокировать весь остальной трафик.

- Нажмите кнопку Сохранить, чтобы применить изменения.

После изменения разрешенного и запрещенного списков обновленные правила доступа будут применены ко всем серверам, подключенным к сетям с этим типом трафика.

Интерфейс командной строки

Используйте следующую команду:

vinfra cluster traffic-type set [--inbound-allow-list <addresses> | --add-inbound-allow-list <addresses> |

--del-inbound-allow-list <addresses> | --clear-inbound-allow-list]

[--inbound-deny-list <addresses> | --add-inbound-deny-list <addresses> |

--del-inbound-deny-list <addresses> | --clear-inbound-deny-list] <traffic-type>

- Разделенный запятыми список IP-адресов (перезаписывает текущие правила в списке разрешенных входящих подключений)

--add-inbound-allow-list <addresses>- Разделенный запятыми список IP-адресов (добавляет указанные правила в список разрешенных входящих подключений)

--del-inbound-allow-list <addresses>- Разделенный запятыми список IP-адресов (удаляет указанные правила из списка разрешенных входящих подключений)

--clear-inbound-allow-list- Удаляет все правила из списка разрешенных входящих подключений

--inbound-deny-list <addresses>- Разделенный запятыми список IP-адресов (перезаписывает текущие правила в списке запрещенных входящих подключений)

--add-inbound-deny-list <addresses>- Разделенный запятыми список IP-адресов (добавляет указанные правила в список запрещенных входящих подключений)

--del-inbound-deny-list <addresses>- Разделенный запятыми список IP-адресов (удаляет указанные правила из списка запрещенных входящих подключений)

--clear-inbound-deny-list <addresses>- Удаляет все правила из списка запрещенных входящих подключений

<traffic-type>- Имя типа трафика

--inbound-allow-list <addresses>

Например, чтобы разрешить входящие подключения из подсети 10.136.100.0/24 для типа трафика MyTrafficType, выполните:

# vinfra cluster traffic-type set MyTrafficType --add-inbound-allow-list 10.136.100.0/24 --add-inbound-deny-list 0.0.0.0/0

Чтобы просмотреть правила доступа для сети или типа трафика

Панель администратора

- На экране Инфраструктура > Сети найдите сеть или тип трафика со значком щита рядом с именем.

- Для просмотра правил, назначенных этой сети или этому типу трафика, наведите курсор на значок.

Интерфейс командной строки

-

Для сети используйте команду

vinfra cluster network show. Например:# vinfra cluster network show MyNet +---------------------+------------------------------------------+ | Field | Value | +---------------------+------------------------------------------+ | id | db43aed5-82ec-4c60-8c5a-d60767203d89 | | inbound_allow_list | - 10.136.100.0/24 | | inbound_deny_list | - 0.0.0.0/0 | | name | MyNet | | outbound_allow_list | - 0.0.0.0:tcp:8888:Admin panel | | | - 0.0.0.0:tcp:80:HTTP | | | - 0.0.0.0:tcp:443:HTTPS | | | - 0.0.0.0:udp:53:DNS | | | - 0.0.0.0:tcp:53:DNS | | | - 0.0.0.0:udp:123:NTP | | | - 0.0.0.0:tcp:8443:ABGW registration | | | - 0.0.0.0:tcp:44445:ABGW Geo-replication | | | - 0.0.0.0:tcp:9877:Acronis Cyber Protect | | | - 0.0.0.0:tcp:5900-6079:VM VNC Legacy | | | - 0.0.0.0:udp:4789:VXLAN | | | - 0.0.0.0:tcp:15900-16900:VM VNC | | | - 0.0.0.0:udp:2049:NFS | | | - 0.0.0.0:tcp:2049:NFS | | | - 0.0.0.0:tcp:111:NFS Rpcbind | | | - 0.0.0.0:any:0:Allow all | | traffic_types | | | vlan | | +---------------------+------------------------------------------+

-

Для типа трафика используйте команду

vinfra cluster traffic-type show. Например:# vinfra cluster traffic-type show MyTrafficType +--------------------+-------------------+ | Field | Value | +--------------------+-------------------+ | exclusive | False | | hidden | False | | inbound_allow_list | - 10.136.100.0/24 | | inbound_deny_list | - 0.0.0.0/0 | | name | MyTrafficType | | port | 6900 | | type | custom | +--------------------+-------------------+